Weiterbildung

Back-to-School: Aus dem Klassenzimmer des CAS Information Security & Risk Management. Basis für diesen Lehrgang ist das BSI-Grundschutzhandbuch, und die Teilnehmenden bereiten sich begleitend auf die CISSP-Prüfung vor. Somit ist es ein Teil des 15-tägigen Lehrgangs, ein CISSP- oder BSI-Fachthema als Blogpost aufzubereiten:

Back-to-School: Aus dem Klassenzimmer des CAS Information Security & Risk Management. Basis für diesen Lehrgang ist das BSI-Grundschutzhandbuch, und die Teilnehmenden bereiten sich begleitend auf die CISSP-Prüfung vor. Somit ist es ein Teil des 15-tägigen Lehrgangs, ein CISSP- oder BSI-Fachthema als Blogpost aufzubereiten:

Quelle: Symantec Internet Security Threat Report 2016

Large Enterprises 2,500+.

Small Businesses (SMBs) 1 to 250.

Medium-Size Businesses 251 to 2,500

Zwar soll laut Schätzungen aktuell nur etwa jedes vierzigste Kleinunternehmen durch Cyberkriminalität gefährdet sein. Dies erscheint neben der Tatsache, dass etwa jedes zweite Grossunternehmen von Angriffen durch Internetkriminalität betroffen ist, noch relativ überschaubar. Es gibt einige Anzeichen, dass nicht die Unternehmen als solches Ziel der Angriffe sind, sondern vor allem deren Geld. Deshalb zielen die Attacken häufig auf Mitarbeitende ab, die über finanzielle Mittel verfügen können. Mit preparierten E-Mails werden diese Mitarbeitenden gezielt getäuscht, damit sie ungewollt und unbemerkt Informationen preiszugeben.

Nebst dem Phishing kann auch eine Zunahme der Angriffe durch die Kombination mit Ransomware verzeichnet werden. Insbesondere die Zunahme der Kombination mit Crypto-Ransomware hat merklich zugenommen.

Quelle: Symantec Internet Security Threat Report 2016

Large Enterprises 2,500+.

Small Businesses (SMBs) 1 to 250.

Medium-Size Businesses 251 to 2,500

Zwar soll laut Schätzungen aktuell nur etwa jedes vierzigste Kleinunternehmen durch Cyberkriminalität gefährdet sein. Dies erscheint neben der Tatsache, dass etwa jedes zweite Grossunternehmen von Angriffen durch Internetkriminalität betroffen ist, noch relativ überschaubar. Es gibt einige Anzeichen, dass nicht die Unternehmen als solches Ziel der Angriffe sind, sondern vor allem deren Geld. Deshalb zielen die Attacken häufig auf Mitarbeitende ab, die über finanzielle Mittel verfügen können. Mit preparierten E-Mails werden diese Mitarbeitenden gezielt getäuscht, damit sie ungewollt und unbemerkt Informationen preiszugeben.

Nebst dem Phishing kann auch eine Zunahme der Angriffe durch die Kombination mit Ransomware verzeichnet werden. Insbesondere die Zunahme der Kombination mit Crypto-Ransomware hat merklich zugenommen.

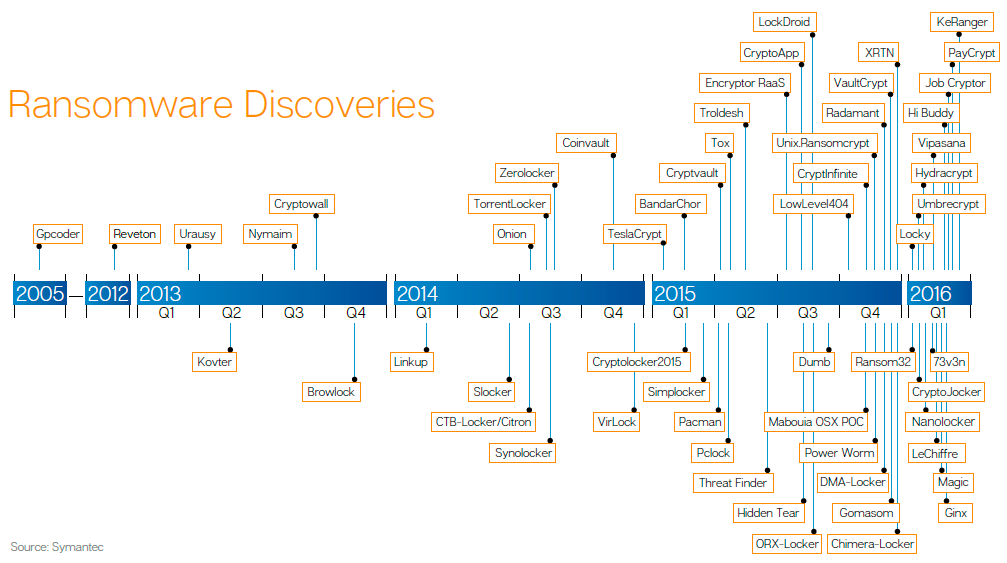

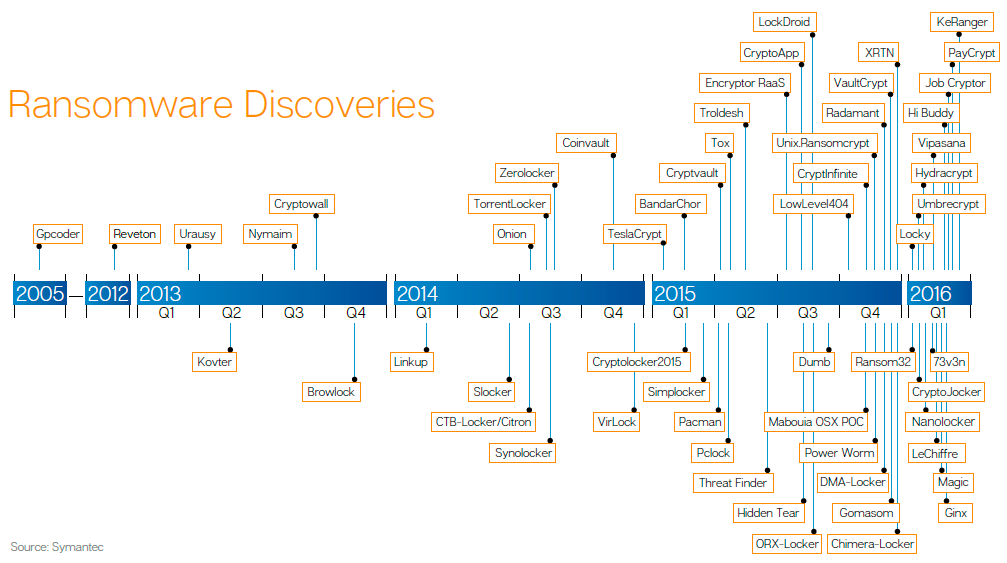

Quelle: Symantec Internet Security Threat Report 2016:

Auch im Verlaufe von 2016 wurden zahlreiche Fälle von Crypto-Ransomware gemeldet. Darunter sind zunehmend auch Angriffe gegen Verwaltungen und KMU zu verzeichnen. Attacken via Crypto-Ransomware sind offenbar für die Angreifer äusserst rentabel. Dabei werden häufig sowohl der Rechner wie auch via Netzwerk verbundene Devices und Laufwerke verschlüsselt und quasi als Geisel genommen. In den meisten Fällen wird bei dieser Art von Kriminalität ein Lösegeld gefordert. Das Problem dabei ist, dass häufig der Schaden durch die Lösegeldsumme noch kleiner ist, als der Schaden, der durch den Ausfall der Systeme oder die Nichtverfügbarkeit der Daten im Unternehmen entsteht. In einigen Fällen ist trotz Lösegeldzahlung die Entschlüsselung der Daten nicht mehr möglich, da die Angreifer die Schlüssel gar nicht mehr zuordnen können oder wollen.

Diese Angriffe scheinen sich offenbar nicht mehr nur auf Mitarbeitende zu beschränken, sondern sie nehmen auch bestimmte Devices, die mit dem Firmennetz verbunden sind, ins Visier. Seit 2015 bewegt sich der Trend nebst PCs auch in Richtung Angriffe auf MAC, Linux, Smartphones, Smartwatches oder Internetfernseher. Die Verbreitung des IoT (Internet of Things) wird diesem Angriffs-Vektor in Zukunft noch eine viel grössere Zielgruppe bieten. Insbesondere KMU mit tendenziell weniger Cyber Security Affinität und weniger Schutzmechanismen sind ein optimales Angriffsziel für Crypto-Ransomware.

Weit verbreitet haben sich Ransomware-Typen wie «Cerber», «Locky» und «Mischa/Petya». Ersterer wurde bspw. durch ein angebliches Gewinnversprechen per E-Mail verbreitet. Ebenfalls sehr heikel sind E-Mails mit präparierten Bewerbungs-Attachments, die an Personalabteilungen versendet werden. Auch gefälschte Rechnungen oder gefälschte Gerichtsvorladungen sind eine häufige Methode.

Können wir überhaupt etwas dagegen tun? Wie so oft ist es der Mensch, der als Schlüsselfigur agiert. Die meisten Angriffe zielen auf Mitarbeitende ab. Also ist es notwendig, diese so zu sensibilisieren, dass sie sich der Gefahren bewusst sind und ihr Handeln entsprechend auf diese Gefahren hin ausrichten können. Funktionierende Datensicherungen auf Offlinedatenträgern oder abgeschottete Arbeitsstationen sind weitere reaktive Massnahmen.

Im Umfeld dieser sich rasant entwickelnden Trends muss die Bedrohungslage kontinuierlich beobachtet und die Evaluation von geeigneten Schutzmassnahmen zur immer wiederkehrenden Daueraufgabe in kleinen, mittleren und grossen Unternehmen werden.

Quelle: Symantec Internet Security Threat Report 2016:

Auch im Verlaufe von 2016 wurden zahlreiche Fälle von Crypto-Ransomware gemeldet. Darunter sind zunehmend auch Angriffe gegen Verwaltungen und KMU zu verzeichnen. Attacken via Crypto-Ransomware sind offenbar für die Angreifer äusserst rentabel. Dabei werden häufig sowohl der Rechner wie auch via Netzwerk verbundene Devices und Laufwerke verschlüsselt und quasi als Geisel genommen. In den meisten Fällen wird bei dieser Art von Kriminalität ein Lösegeld gefordert. Das Problem dabei ist, dass häufig der Schaden durch die Lösegeldsumme noch kleiner ist, als der Schaden, der durch den Ausfall der Systeme oder die Nichtverfügbarkeit der Daten im Unternehmen entsteht. In einigen Fällen ist trotz Lösegeldzahlung die Entschlüsselung der Daten nicht mehr möglich, da die Angreifer die Schlüssel gar nicht mehr zuordnen können oder wollen.

Diese Angriffe scheinen sich offenbar nicht mehr nur auf Mitarbeitende zu beschränken, sondern sie nehmen auch bestimmte Devices, die mit dem Firmennetz verbunden sind, ins Visier. Seit 2015 bewegt sich der Trend nebst PCs auch in Richtung Angriffe auf MAC, Linux, Smartphones, Smartwatches oder Internetfernseher. Die Verbreitung des IoT (Internet of Things) wird diesem Angriffs-Vektor in Zukunft noch eine viel grössere Zielgruppe bieten. Insbesondere KMU mit tendenziell weniger Cyber Security Affinität und weniger Schutzmechanismen sind ein optimales Angriffsziel für Crypto-Ransomware.

Weit verbreitet haben sich Ransomware-Typen wie «Cerber», «Locky» und «Mischa/Petya». Ersterer wurde bspw. durch ein angebliches Gewinnversprechen per E-Mail verbreitet. Ebenfalls sehr heikel sind E-Mails mit präparierten Bewerbungs-Attachments, die an Personalabteilungen versendet werden. Auch gefälschte Rechnungen oder gefälschte Gerichtsvorladungen sind eine häufige Methode.

Können wir überhaupt etwas dagegen tun? Wie so oft ist es der Mensch, der als Schlüsselfigur agiert. Die meisten Angriffe zielen auf Mitarbeitende ab. Also ist es notwendig, diese so zu sensibilisieren, dass sie sich der Gefahren bewusst sind und ihr Handeln entsprechend auf diese Gefahren hin ausrichten können. Funktionierende Datensicherungen auf Offlinedatenträgern oder abgeschottete Arbeitsstationen sind weitere reaktive Massnahmen.

Im Umfeld dieser sich rasant entwickelnden Trends muss die Bedrohungslage kontinuierlich beobachtet und die Evaluation von geeigneten Schutzmassnahmen zur immer wiederkehrenden Daueraufgabe in kleinen, mittleren und grossen Unternehmen werden.

Blogpost wurde erstellt von Christian Bühler (Base Net Informatik AG) im Rahmen vom CAS Information Security & Risk Management. Dozenten in diesem sehr praxisorientierten Lehrgang sind: Lukas Fässler (FSDZ Rechtsanwälte & Notariat AG) Rainer Kessler (Governance Concept GmbH), Andreas Wisler (goSecurity GmbH) Beim nächsten CAS live dabei sein? Hier der Link zur Ausschreibung CAS Information Security & Risk Management Persönliche Beratung für den Lehrgang gewünscht? Einfach Prof. Martina Dalla Vecchia ein E-Mail schreiben und einen Termin vorschlagen.

zurück zu allen Beiträgen

CAS Information Security Risk Management 2017: Ransomware

1. Mai 2017

Back-to-School: Aus dem Klassenzimmer des CAS Information Security & Risk Management. Basis für diesen Lehrgang ist das BSI-Grundschutzhandbuch, und die Teilnehmenden bereiten sich begleitend auf die CISSP-Prüfung vor. Somit ist es ein Teil des 15-tägigen Lehrgangs, ein CISSP- oder BSI-Fachthema als Blogpost aufzubereiten:

Back-to-School: Aus dem Klassenzimmer des CAS Information Security & Risk Management. Basis für diesen Lehrgang ist das BSI-Grundschutzhandbuch, und die Teilnehmenden bereiten sich begleitend auf die CISSP-Prüfung vor. Somit ist es ein Teil des 15-tägigen Lehrgangs, ein CISSP- oder BSI-Fachthema als Blogpost aufzubereiten:

Information Security: Ransomware & Co.

Cyberkriminalität betrifft zunehmend auch die kleinen Unternehmen Die Cyberkriminalität ist generell und auf breiter Front im Vormarsch. Auch kleine und mittelgrosse Unternehmen werden zunehmend zur Zielscheibe von Attacken. Aktuellste Berichte von namhaften Sicherheitsfirmen zeigen auf, dass auch kleine Unternehmen zunehmend Ziele für Angriffe durch bspw. Phishing werden. Verglichen mit 2014 beträgt die Zunahme dieser Phishing-Kampagnen, die auf kleine Unternehmen abzielten, im Jahr 2015 gegen 10 Prozent gegenüber dem Vorjahr. Quelle: Symantec Internet Security Threat Report 2016

Large Enterprises 2,500+.

Small Businesses (SMBs) 1 to 250.

Medium-Size Businesses 251 to 2,500

Zwar soll laut Schätzungen aktuell nur etwa jedes vierzigste Kleinunternehmen durch Cyberkriminalität gefährdet sein. Dies erscheint neben der Tatsache, dass etwa jedes zweite Grossunternehmen von Angriffen durch Internetkriminalität betroffen ist, noch relativ überschaubar. Es gibt einige Anzeichen, dass nicht die Unternehmen als solches Ziel der Angriffe sind, sondern vor allem deren Geld. Deshalb zielen die Attacken häufig auf Mitarbeitende ab, die über finanzielle Mittel verfügen können. Mit preparierten E-Mails werden diese Mitarbeitenden gezielt getäuscht, damit sie ungewollt und unbemerkt Informationen preiszugeben.

Nebst dem Phishing kann auch eine Zunahme der Angriffe durch die Kombination mit Ransomware verzeichnet werden. Insbesondere die Zunahme der Kombination mit Crypto-Ransomware hat merklich zugenommen.

Quelle: Symantec Internet Security Threat Report 2016

Large Enterprises 2,500+.

Small Businesses (SMBs) 1 to 250.

Medium-Size Businesses 251 to 2,500

Zwar soll laut Schätzungen aktuell nur etwa jedes vierzigste Kleinunternehmen durch Cyberkriminalität gefährdet sein. Dies erscheint neben der Tatsache, dass etwa jedes zweite Grossunternehmen von Angriffen durch Internetkriminalität betroffen ist, noch relativ überschaubar. Es gibt einige Anzeichen, dass nicht die Unternehmen als solches Ziel der Angriffe sind, sondern vor allem deren Geld. Deshalb zielen die Attacken häufig auf Mitarbeitende ab, die über finanzielle Mittel verfügen können. Mit preparierten E-Mails werden diese Mitarbeitenden gezielt getäuscht, damit sie ungewollt und unbemerkt Informationen preiszugeben.

Nebst dem Phishing kann auch eine Zunahme der Angriffe durch die Kombination mit Ransomware verzeichnet werden. Insbesondere die Zunahme der Kombination mit Crypto-Ransomware hat merklich zugenommen.

Quelle: Symantec Internet Security Threat Report 2016:

Auch im Verlaufe von 2016 wurden zahlreiche Fälle von Crypto-Ransomware gemeldet. Darunter sind zunehmend auch Angriffe gegen Verwaltungen und KMU zu verzeichnen. Attacken via Crypto-Ransomware sind offenbar für die Angreifer äusserst rentabel. Dabei werden häufig sowohl der Rechner wie auch via Netzwerk verbundene Devices und Laufwerke verschlüsselt und quasi als Geisel genommen. In den meisten Fällen wird bei dieser Art von Kriminalität ein Lösegeld gefordert. Das Problem dabei ist, dass häufig der Schaden durch die Lösegeldsumme noch kleiner ist, als der Schaden, der durch den Ausfall der Systeme oder die Nichtverfügbarkeit der Daten im Unternehmen entsteht. In einigen Fällen ist trotz Lösegeldzahlung die Entschlüsselung der Daten nicht mehr möglich, da die Angreifer die Schlüssel gar nicht mehr zuordnen können oder wollen.

Diese Angriffe scheinen sich offenbar nicht mehr nur auf Mitarbeitende zu beschränken, sondern sie nehmen auch bestimmte Devices, die mit dem Firmennetz verbunden sind, ins Visier. Seit 2015 bewegt sich der Trend nebst PCs auch in Richtung Angriffe auf MAC, Linux, Smartphones, Smartwatches oder Internetfernseher. Die Verbreitung des IoT (Internet of Things) wird diesem Angriffs-Vektor in Zukunft noch eine viel grössere Zielgruppe bieten. Insbesondere KMU mit tendenziell weniger Cyber Security Affinität und weniger Schutzmechanismen sind ein optimales Angriffsziel für Crypto-Ransomware.

Weit verbreitet haben sich Ransomware-Typen wie «Cerber», «Locky» und «Mischa/Petya». Ersterer wurde bspw. durch ein angebliches Gewinnversprechen per E-Mail verbreitet. Ebenfalls sehr heikel sind E-Mails mit präparierten Bewerbungs-Attachments, die an Personalabteilungen versendet werden. Auch gefälschte Rechnungen oder gefälschte Gerichtsvorladungen sind eine häufige Methode.

Können wir überhaupt etwas dagegen tun? Wie so oft ist es der Mensch, der als Schlüsselfigur agiert. Die meisten Angriffe zielen auf Mitarbeitende ab. Also ist es notwendig, diese so zu sensibilisieren, dass sie sich der Gefahren bewusst sind und ihr Handeln entsprechend auf diese Gefahren hin ausrichten können. Funktionierende Datensicherungen auf Offlinedatenträgern oder abgeschottete Arbeitsstationen sind weitere reaktive Massnahmen.

Im Umfeld dieser sich rasant entwickelnden Trends muss die Bedrohungslage kontinuierlich beobachtet und die Evaluation von geeigneten Schutzmassnahmen zur immer wiederkehrenden Daueraufgabe in kleinen, mittleren und grossen Unternehmen werden.

Quelle: Symantec Internet Security Threat Report 2016:

Auch im Verlaufe von 2016 wurden zahlreiche Fälle von Crypto-Ransomware gemeldet. Darunter sind zunehmend auch Angriffe gegen Verwaltungen und KMU zu verzeichnen. Attacken via Crypto-Ransomware sind offenbar für die Angreifer äusserst rentabel. Dabei werden häufig sowohl der Rechner wie auch via Netzwerk verbundene Devices und Laufwerke verschlüsselt und quasi als Geisel genommen. In den meisten Fällen wird bei dieser Art von Kriminalität ein Lösegeld gefordert. Das Problem dabei ist, dass häufig der Schaden durch die Lösegeldsumme noch kleiner ist, als der Schaden, der durch den Ausfall der Systeme oder die Nichtverfügbarkeit der Daten im Unternehmen entsteht. In einigen Fällen ist trotz Lösegeldzahlung die Entschlüsselung der Daten nicht mehr möglich, da die Angreifer die Schlüssel gar nicht mehr zuordnen können oder wollen.

Diese Angriffe scheinen sich offenbar nicht mehr nur auf Mitarbeitende zu beschränken, sondern sie nehmen auch bestimmte Devices, die mit dem Firmennetz verbunden sind, ins Visier. Seit 2015 bewegt sich der Trend nebst PCs auch in Richtung Angriffe auf MAC, Linux, Smartphones, Smartwatches oder Internetfernseher. Die Verbreitung des IoT (Internet of Things) wird diesem Angriffs-Vektor in Zukunft noch eine viel grössere Zielgruppe bieten. Insbesondere KMU mit tendenziell weniger Cyber Security Affinität und weniger Schutzmechanismen sind ein optimales Angriffsziel für Crypto-Ransomware.

Weit verbreitet haben sich Ransomware-Typen wie «Cerber», «Locky» und «Mischa/Petya». Ersterer wurde bspw. durch ein angebliches Gewinnversprechen per E-Mail verbreitet. Ebenfalls sehr heikel sind E-Mails mit präparierten Bewerbungs-Attachments, die an Personalabteilungen versendet werden. Auch gefälschte Rechnungen oder gefälschte Gerichtsvorladungen sind eine häufige Methode.

Können wir überhaupt etwas dagegen tun? Wie so oft ist es der Mensch, der als Schlüsselfigur agiert. Die meisten Angriffe zielen auf Mitarbeitende ab. Also ist es notwendig, diese so zu sensibilisieren, dass sie sich der Gefahren bewusst sind und ihr Handeln entsprechend auf diese Gefahren hin ausrichten können. Funktionierende Datensicherungen auf Offlinedatenträgern oder abgeschottete Arbeitsstationen sind weitere reaktive Massnahmen.

Im Umfeld dieser sich rasant entwickelnden Trends muss die Bedrohungslage kontinuierlich beobachtet und die Evaluation von geeigneten Schutzmassnahmen zur immer wiederkehrenden Daueraufgabe in kleinen, mittleren und grossen Unternehmen werden.

Blogpost wurde erstellt von Christian Bühler (Base Net Informatik AG) im Rahmen vom CAS Information Security & Risk Management. Dozenten in diesem sehr praxisorientierten Lehrgang sind: Lukas Fässler (FSDZ Rechtsanwälte & Notariat AG) Rainer Kessler (Governance Concept GmbH), Andreas Wisler (goSecurity GmbH) Beim nächsten CAS live dabei sein? Hier der Link zur Ausschreibung CAS Information Security & Risk Management Persönliche Beratung für den Lehrgang gewünscht? Einfach Prof. Martina Dalla Vecchia ein E-Mail schreiben und einen Termin vorschlagen.