Wie KPIs Mehrwert stiften

Zertifizierte Kompetenz, um Angriffe abzuwehren und Werte zu schützen auf der Basis von BSI/ISO. Darum geht es in 15 intensiven Tagen unseres Lehrgangs. Neben Risikoanalysen, Security Frameworks und einem Deep Dive in Cybersecurity-Technologien, schreiben unsere Absolventinnen und Absolventen einen Blogbeitrag. Dieser ist von Julia Mager.

Unter dem immer lauter werdenden Ansatz „Security by Design“ wird Sicherheit fortwährend zu einem zentraleren Baustein im Unternehmen und hilft dem CISO, stärker in die Rolle des Wegbereiters zur Transformation und Innovation zu schlüpfen (Lovejoy, 2019, p. 5). In dieser Funktion ist seine Vernetzung innerhalb des Unternehmens wichtiger denn je.

Denn versteht das Business erstmal die Relevanz und die Anforderungen von Cybersecurity, wird sich diese Erkenntnis positiv auf eine strategisch-orientierte Entfaltung der Wertschöpfung in allen Unternehmensbereichen auswirken (Lovejoy, 2019, p. 18). Ein Mittel, um im ganzheitlichen Ansatz des „Information Security Management System“ (Wikipedia, 2019a) Anforderungen sichtbar zu machen, ist messbare Cybersecurity-Kennzahlen zu definieren und zu integrieren.

Dieser Blog richtet sich primär an CISOs in Unternehmen, die praxisbezogenen Input in Bezug auf die Erhebung und Wirkung von messbaren Anforderungen innerhalb des Information Security Management Systems (ISMS) lesen möchten.

Messen mit Weitblick

„Ziele finden und sie gemeinsam umsetzen, bilden Ausgangspunkt und Kernstück jeden Controllings.“ (Schmidt & Friedag, 2018, p. 43). Dabei stehen häufig Effektivität und Effizienz als zentrale Qualitätsmerkmale im Mittelpunkt, um die Anforderung der Zielerreichung in einem Verhältnis bewerten zu können (Möller, 2019). Mithilfe des „ZAK-Prinzips“

- iel – was wir erreichen wollen

- ktion – wie wir das Ziel erreichen wollen

- ennzahl – woran wir erkennen, wie erfolgreich die Aktion zur Zielerreichung umgesetzt wurde

lässt sich so der passende Indikator für die Bewertung der Zielerreichung definieren (Schmidt & Friedag, 2018, p. 45). Eine weit verbreitete Bezeichnung für solche Indikatoren im Cybersecurity-Bereich sind „Key Performance Indicators (KPIs)“ (Wikipedia, 2019b), die mitunter zur Steuerung eines ISMS eingesetzt werden.

Wichtige Cybersecurity-KPIs

Für den CISO des Unternehmens ist es wichtig, eine geeignete Umsetzung zu finden, wie die richtigen KPIs definiert und später intern kommuniziert werden.

Drei Fragen helfen, die passenden KPIs zu definieren:

- Vermittelt das KPI etwas Zentrales über die Leistung der Cybersecurity-Massnahme? Metriken, die sich zu sehr auf Vermutungen stützen oder grosse Fehlerspannen aufweisen, stellen keine guten KPIs dar.

- Ist das KPI auch für Personen mit nichttechnischem Hintergrund leicht verständlich?

Die Personen, die den KPI-Bericht lesen werden (meist C-Level), sollten in der Lage sein, diesen zu verstehen und korrekt einzuordnen. - Ist das KPI relativ einfach zu kalkulieren?

Gute KPIs sollten oft überprüft werden, um den Fortschritt im Laufe der Zeit zu verfolgen. Wenn die KPIs zu kompliziert erstellt wurden, kann dies einen hohen Zeitaufwand bedeuten (Olcott, 2019).

Um dem Thema einen Praxisbezug zu geben, sind folgende Messgrössen existierende Beispiele, die Aufschluss auf eine Bewertung der Zielerreichung zulassen.

- Benutzerbezogene Cybersecurity Awareness: Prozentualer Anteil an Mitarbeitenden, die den Phishing-Link einer Phishing-Kampagne benutzt haben.

- Verbindung zum Netzwerk: Anzahl an unautorisierten Verbindungen, die versucht haben, sich mit dem Firmennetzwerk zu verbinden.

- Unternehmenswerte (Assets): Ein Verzeichnis aller registrierten Unternehmenswerte (Assets) anlegen. Eine jährliche Überprüfung checkt die Integrität, Verfügbarkeit, Vertraulichkeit und Verantwortung des jeweiligen Assets.

- Passwortstärke: Anzahl an Accounts, bei denen die Passwortstärke durch ein Tool geknackt werden konnte.

Mehrwert für Sicherheit und C-Level

Durch die regelmässige Messung von KPIs lässt sich ein Bild zeichnen, wie gut die eingesetzten Sicherheitsmassnahmen ihre Wirkung erzielen. So erhält der CISO einen wertvollen Überblick, wie Massnahmen zur Verbesserung oder Verschlechterung der Sicherheitsziele dienen. Diese Übersicht stellt gleichzeitig auch die Basis für eine solide und aussagekräftige Beurteilung von Cybersecurity-Entscheidungen dar, die für die Szenarien Bewertung von Cyberrisiken von grosser Bedeutung sind (Phoebe, 2019).

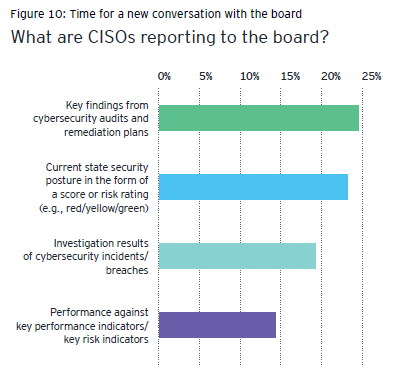

Laut dem aktuellen EY Global Information Security Survey 2020 ist jedoch zu erkennen, dass KPIs mit rund 15% noch zu selten als wegweisendes Instrument für Entscheidungen im Cybersecurity-Bereich der Leitungsebene vorgestellt werden (Lovejoy, 2019, p. 17).

Dabei können KPIs massgebend als Verständnisbrücke über z.B. technische Massnahmen Aufschluss geben und die Kommunikation zwischen dem CISO und der Leitungsebene positiv beeinflussen. Denn schliesslich wird es immer eine Frage des Verständnisses und der Sinnhaftigkeit sein, wenn wiederkehrend über die Budgetierung von neuen Massnahmen im Cybersecurity-Bereich diskutiert wird.

So ist es empfehlenswert, aktuelle und zukünftige Cybersecurity-Themen in regelmässigen Abständen aufzuzeigen und mit der Leitungsebene zielführend zu diskutieren. Das stiftet Mehrwert und stärkt das Verständnis von Security-Massnahmen, die Cybersecurity-Risken entgegenwirken (Lovejoy, 2019, pp. 17–18).

Dementsprechend werden messbare KPIs zu einem geeigneten Hilfsmittel und helfen nicht nur dem CISO, die Steuerung seiner Security-Anforderung effizient und effektiv zu kontrollieren, sondern auch die Beziehung zur Leitungsebene nachhaltig zu stärken. Durch das geförderte Verständnis des Sicherheitsdispositivs durch KPIs wird sich die Bereitschaft des C-Levels erhöhen, den „Security by Design“-Ansatz im Unternehmen proaktiv zu verankern.

Autorin: Julia Mager

Literatur

Lovejoy, K. (2019). How does security evolve from bolted on to built-in? Bridging the relationship gap to build a business aligned security program [EY Global Information Security Survey 2020]. Ernst & Young Global Limited. https://www.ey.com/Publication/vwLUAssets/2020_GISS_pdf/$FILE/ey-global-information-security-survey-2020-report.pdf

Möller, K. (2019). Performance Measurement. ControllingWiki. https://www.controlling-wiki.com/de/index.php/Performance_Measurement

Olcott, J. (2019). 6 Cybersecurity KPI Examples for Your Next Report. https://www.bitsight.com/blog/6-cybersecurity-kpis-examples-for-your-next-report

Phoebe, F. (2019). 11 Cybersecurity Metrics & KPIs to Track. Security Scorecard. https://securityscorecard.com/blog/9-cybersecurity-metrics-kpis-to-track

Schmidt, W., & Friedag, H. R. (2018). Kennzahlen richtig nutzen: Mit dem ZAK-Prinzip das TUN unterstützen. In R. Gleich & J. C. Munck (Eds.), Die richtigen Kennzahlen optimal nutzen: Auswahl, Gestaltung, Implementierung, Praxisbeispiele (1st ed., pp. 41–62). Haufe Lexware.

Wikipedia (Ed.). (2019a, May 13). Information Security Management System. Wikipedia. https://de.wikipedia.org/wiki/Information_Security_Management_System

Wikipedia (Ed.). (2019b, July 30). Key Performance Indicator. Wikipedia. https://de.wikipedia.org/wiki/Key_Performance_Indicator

CAS Cybersecurity und Information Risk Management

Beim nächsten CAS Cybersecurity und Information Risk Management dabei sein?

Persönliche Beratung

Sie würden sich gerne persönlich beraten lassen? Senden Sie ein E-Mail an martina.dallavecchia@fhnw.ch und vereinbaren Sie einen Termin.

Dozenten in diesem sehr praxisorientierten Lehrgang sind:

Martina Dalla Vecchia (FHNW, Programmleitung)

Lukas Fässler (FSDZ Rechtsanwälte & Notariat AG)

Rainer Kessler (PwC)

Andreas Wisler (goSecurity GmbH)