Cybersecurity: Ransomware 2020 und Ausblick 2021

Immer stärker müssen sich Unternehmen und Private auf listige Ransomware-Angriffe einstellen. Hinzu kommt, dass Angreifer ihre Methoden immer wieder ändern und vermehrt auch IoT- und Industriekontrollsysteme im Visier haben. Die Verfügbarkeit von Ransomware as a Service (RaaS) für jedermann verschärft die Lage zusätzlich. Der Bedarf an ganzheitlichen Schutzdispositiven ist höher denn je.

Ransomware Rückblick 2020

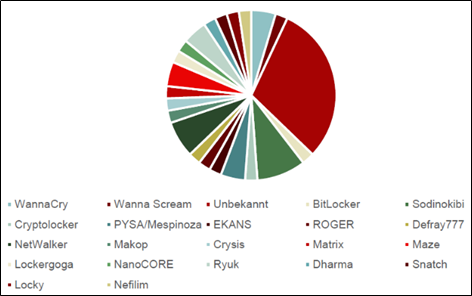

Auch im Jahre 2020 hat sich anhand einiger Ransomware-Angriffe auf bekannte nationale wie internationale Unternehmen gezeigt, dass das Risiko Ransomware sehr aktuell ist. Gemäss dem nationalen Zentrum für Cybersicherheit NCSC (ehemals MELANI) haben im ersten Halbjahr 2020 42 Schweizer Unternehmen Ransomware-Angriffe gemeldet. Dabei wurde eine grosse Vielfalt an Malware eingesetzt. Die Abbildung 1 zeigt die verwendeten Ransomware-Arten.

In jüngster Vergangenheit konnte man aus der Presse von erfolgreichen Ransomware-Angriffen auf bekannte Unternehmen erfahren. Darunter sind: Stadler Rail, Bouygues Construction (F) inkl. Schweizer Tochterunternehmen Losinger Marazzi AG und Bouygues Energies & Services (früher Alpiq Intec), Huber + Suhner, Hirslanden-Gruppe, Swisswindows AG und viele Weitere.

In der Universitätsklinik Düsseldorf kam es aufgrund eines Ransomware-Angriffs sogar zu einem Todesfall, weil eine Patientin nicht behandelt werden konnte[1]. Ransomware ist nach wie vor die grösste Malware-Bedrohung. Die Auswirkungen für Unternehmen können im schlimmsten Fall sogar existenzielle Folgen haben (Beispiel: Swisswindows-Konkurs[2]).

Die Kosten, die bei einem Unternehmen im Falle eines Angriffes entstehen, sind vielschichtig. Die Lösegeldforderung ist in der Regel der kleinere Teil der Gesamtkosten. Ausfallzeiten eines Service, die Wiederherstellungskosten, ein möglicher Reputationsschaden, der schwer zu beziffern ist, übersteigen die Lösegeldforderung bei weitem.

Es sind beunruhigende Zahlen, die den neusten Statistiken zu entnehmen sind. So wurde bei den Lösegeldforderungen im ersten Quartal 2020 eine Steigerung von 33 Prozent im Vergleich zu den letzten Monaten des Jahres 2019 festgestellt[3].

In der Schweiz sollen Ransomware-Angriffe auf Spitäler im Jahr 2020 um 59 Prozent zugenommen haben. International sind die Zahlen in gewissen Gebieten um ein Vielfaches höher[4].

Dem State of Ransomware 2020 Report von Sophos ist zu entnehmen, dass 51 Prozent der Unternehmen von Ransomware betroffen waren und 73 Prozent dieser Angriffe zu einer Verschlüsselung führten. Davon bezahlten 26 Prozent der Opfer ein Lösegeld während 56 Prozent der Unternehmen ihre Daten aus Backups wiederherstellen konnten[5].

Ausblick 2021

Solange finanziell motivierte Kriminelle mit ihren Erpressungsversuchen Erfolge erzielen, wird Ransomware nicht verschwinden. Ransomware hat sich, ähnlich wie Covid-19, von einer Epidemie zu einer Pandemie entwickelt. Im Unterschied zu Covid-19 handelt es sich um eine digitale Pandemie. Auch bei einer digitalen Pandemie wird ein Virus mutieren und neue Wege finden, Opfer zu infizieren.

Nebst der reinen Verschlüsselung der Daten, drohen Hacker auch vermehrt mit der Veröffentlichung der Daten.

Ransomware kann auf verschiedene Wege auf Systeme gelangen[6]. Im Wesentlichen sind folgende Angriffsvektoren zu nennen:

- Von Angreifern werden E-Mails mit Links auf bösartige Webseiten oder mit schädlichen Dateianhängen, welche die Systeme infizieren, verschickt.

- Angreifer scannen das Internet nach offenen Remote Desktop Servern ab und versuchen, mittels Brute-Force-Angriffe (automatisches Ausprobieren verschiedener Buchstabenfolgen oder Zeichenketten) Zugriff auf diese zu erhalten.

- Zugriffsversuche auf andere exponierte Systeme wie z. B. Pulse Secure VPN oder Citrix NetScaler.

- Schlecht geschützte Systeme mit fehlenden Patches oder falscher Konfiguration werden ausgenützt.

- Inzwischen ist es für jedermann mit einem Rechner mit Internetzugang mittels Ransomware as a Service (RaaS) möglich, Angriffe zu starten.

Während grössere Unternehmen und regulierte Branchen (Beispiel Finanzindustrie) Aufgrund von Vorlagen und Sicherheitsbestimmungen ihre Dispositive ausgebaut haben, haben kleinere Unternehmen oder Unternehmen im Bereich des Gesundheitswesens noch Nachholbedarf.

Jaimie Collier, Chief Cyberthreat Consultant bei FireEye Mandiant, erwartet, dass sich Ransomware weiterentwickeln und ausweiten wird. «Wir sehen, dass sich die Beteiligungsmodelle ausweiten, bei denen sich verschiedene Bedrohungsakteure zusammenschliessen, was zu einer enormen Spezialisierung innerhalb des gesamten Prozesses führt. All das führt zu einem breiteren kriminellen Ökosystem.»[7]

Für Unternehmen bedeutet dies, dass man sich sowohl technischer als auch organisatorischer Massnahmen annehmen muss, um ein gutes Dispositiv gegen Ransomware und andere Malware zu erhalten.

Angriffe sind oft erfolgreich, weil dringend empfohlene und teilweise relativ einfach umzusetzende Abwehrmassnahmen nicht getroffen oder vernachlässigt werden.

Ein wesentlicher Punkt ist die Eigenverantwortung der Unternehmen und Anwender.

Das NCSC unterstützt auch in dieser Hinsicht Unternehmen und publiziert wichtige Massnahmen zum Schutz vor Ransomware[8].

Literaturquellen

Autoren:

[1] https://www.handelsblatt.com/technik/sicherheit-im-netz/cyberkriminalitaet-todesfall-nach-hackerangriff-auf-uni-klinik-duesseldorf/26198688.html?ticket=ST-7197623-E1qfVkUXD3S5a5SdiqRK-ap1

[2] https://dataloft.ch/security/schweizer-fensterfirma-swisswindows-ag-geht-nach-ransomware-angriff-pleite/

[3] NCSC Halbjahresbericht 2020/I

[4] Cyber-Angriffe auf Schweizer Spitäler gestiegen – SicherheitsForum

[5] https://secure2.sophos.com/de-de/content/state-of-ransomware.aspx

[6] https://www.ncsc.admin.ch/ncsc/de/home/aktuell/news/news-archiv/update-ransomware-neue-vorgehensweise.html

[7] https://blog.knowbe4.com/2021-prediction-expect-ransomware-attacks-will-increase-in-frequency-and-variety

[8] https://www.ncsc.admin.ch/ncsc/de/home/aktuell/news/news-archiv/sicherheitsrisiko-durch-ransomware.html

Persönliche Beratung

Sie würden sich gerne persönlich beraten lassen? Senden Sie ein E-Mail an martina.dallavecchia@fhnw.ch und vereinbaren Sie einen Termin.

Dozenten in diesem sehr praxisorientierten Lehrgang sind:

Martina Dalla Vecchia (FHNW, Programmleitung)

Lukas Fässler (FSDZ Rechtsanwälte & Notariat AG)

Rainer Kessler (PwC)

Andreas Wisler (goSecurity GmbH)